Podcast: Descargar (Duración: 24:27 — 23.3MB)

Hoy voy hablar un poco más sobre correo, ya sabéis, mi tema favorito, hoy voy a hablar de DMARC (Domain Based Message Authentication Reporting & Conformance).

Ya sabéis que el correo electrónico tiene sus problemillas: el spam, la suplantación de identidad, etc… pero es una aplicación funcamental, ni el telegram, ni por supuesto WhatsUp o similares podrán desbancar, al menos de momento al ancestral email, así que tenemos que hacer todo lo posible para que al menos nuestros dominios no puedan caer en ciertas trampas.

La trampa de enviar un correo desde un servidor que no es vuestro es solucionable, es decir, si un correo con vuestro dominio no ha salido de donde tiene que salir podemos sugerir a cualquier destinatario del Mundo que ese correo sea descartado.

Ojo, porque digo sugerir, luego cada uno es muy dueño de hacer lo que quiera en su casa, si algún proveedor quiere dar un servicio de mierda aceptando correo ilegítimos allá ellos, a mi no me parece la opción más inteligente porque lo normal es que sus clientes a poco que sepan se cambiarán a otro proveedor.

Así que entiendo que la sugerencia (entre comillas sugerencia) tiene bastante peso.

DMARC además funciona junto con otras dos cosas que son DKIM y SPF, seguro que al menos ya lo he nombrado con anterioridad, pero hoy os voy a contar un poquito más de qué va todo el tema.

Pues eso, aquí el objetivo del audio de hoy es que conozcamos que existe una cosa llamada DMARC que nos va a ayudar muchísimo a que nuestros correos lleguen bien y protegernos de que cualquiera pueda enviar correos como si fueramos nosotros, en definitiva, nos estamos protegiendo de cualquier actividad no deseada por nosotros que puede llegar a ser delictiva por supuesto.

Vamos a ir entrando un poco en materia, os leo directamente del panel de cliente de la web de neodigit porque no podría yo haberlo resumido mejor, así que gracias al compañero que lo escribió, que podría ser Tomás, @toplus

¿Qué es DMARC?

DMARC son las iniciales de Domain Based Message Authentication Reporting & Conformance. Es una capa extra de seguridad que sirve para proteger tu correo.

Como dueño de un sitio web, quieres asegurarte de que tus clientes o proveedores sólo verán los correos electrónicos legítimos, que se han enviado desde tu dominio. Asegurar tu correo electrónico con DMARC les proporciona a los destinatarios del correo electrónico la certeza de que un correo electrónico es legítimo y ha sido originado por tus usuarios. Esto tiene un impacto positivo en la entregabilidad del correo electrónico, y también evita en gran medida actividades indeseables, como secuestros o intentos de phishing. Es decir, evita que otros remitan correos electrónicos usando tu dominio. ¡Todo esto es automático!.

¿Qué ventajas aporta?

- Autentifica el origen de los correos

- Permite decidir si los mensajes que no cumplan SPF + DKIM se deben rechazar, notificar o poner en cuarentena

- Reduce enormemente el riesgo de que otros puedan suplantar tu dirección de correo.

Como usuarios realmente lo que nos interesa es lo que acabo de decir, pero si queremos saber algo más tenemos que saber que DMARC necesita SPF y DKIM además de utilizar los registros DNS para publicar las políticas de verificación y el proceso de feedback.

Como siempre volvemos al DNS, nunca me cansaré de decir lo importante que es el DNS, bueno, sigamos.

Lo primero será aplicar DKIM:

Cuando el emisor escribe un email y le da enviar en el servidor se le agrega la cabecera DKIM, se firma ese correo con la «DKIM-Signature».

El receptor validará esto con la entrada de DNS _domainkey, que es una entrada de tipo TXT que contiene la clave pública

En mi caso:

edu@andromeda:~$ dig txt 20170703174725034._domainkey.eduardocollado.com +short

"v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAt6qpoDP4cMdeMK8n37o8OMXZV xg6mrmrrK+opagUXz6tuPg3ZSENHA7htCQEYH/8RuxVvZEU6ZLBYvkErv9vggW9GvgNcVbRisVPiG6RtOg2oTygs26c 3vY1HliNTBa9WueAs+xyqjhTNJbKYwn+etRstgq4QTD8dPsEGYes0ViyV62JCZRyVwFotMGh5KfmQ" "uY8yYdXmfoDR5pYeLSwbFqdYgrcxa3fl6HJ9s2xVQfO2k6HVnzQIASW33T5Tj401RsKAF69kGwJWR+9iCI21RNBaH/sjPjRy/ltToFuEWi82w0w9oBkXYRVjvBA6xagYv8PRrNHmxQ6ZgFq78VBqwIDAQAB"

Una vez aplicado DKIM iremos al DMARC propiamente dicho.

Ahora tendremos una entrada de dmarc, en mi caso:

edu@andromeda:~$ dig txt _dmarc.eduardocollado.com +short

"v=DMARC1; p=reject; rua=mailto:dmarc.9787bv@eduardocollado.com; fo=1"

Es una entrada de tipo TXT, como antes en la que indicamos varias cosas:

v=DMARC1, esto sigifica que es la entrada para DMARC

p=reject: Aquí estamos hablando de la política por defecto de los servidores destino cuando falle la comprobación. Puede ser none, quarantine o reject.

En el destino también lo que vemos es el SPF, es decir, donde indicamos qué hacer si la IP del servidor no coincide.

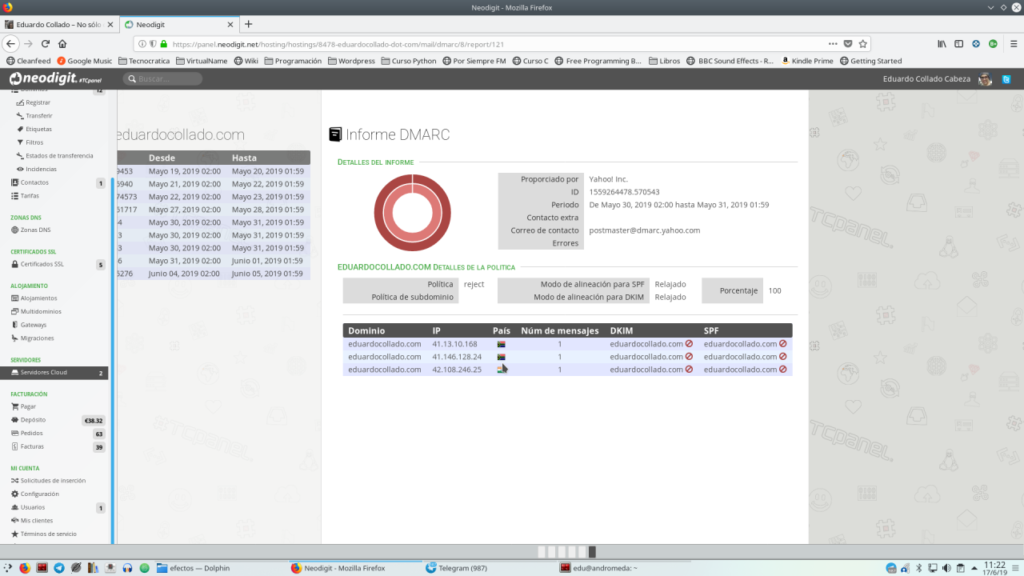

Qué os llega al final, pues un email en la dirección indicada y si estáis en Neodigit pues tendréis un informe monísimo con unas gráficas muy chulas para que podáis ver en un momento cómo va todo.